Inklusive Incident Handling

Wir bieten eine permanente Angriffserkennung und Incident Handling aus einer Hand. Zudem unterstützen wir Sie im Angriffsfall bei der Eindämmung und Behebung der Attacke sowie bei der schnellen Wiederherstellung des Regelbetriebes.

Unkomplizierte Implementierung

Site-Kollektoren ermöglichen eine einfache, schnelle und kostengünstige Implementierung. Dank einer automatischen Anomalieerkennung ist die aufwendige Einrichtung von Use Cases überflüssig.

Volle Kostenkontrolle

Für die Rufbereitschaft und die fortlaufende Eventanalyse zahlen Sie eine Servicepauschale. Zusätzliche Kosten fallen nur im Falle eines Security Incidents nach vorheriger Abstimmung und Freigabe an.

Wir garantieren Ihnen eine permanente Qualifizierung, Risikoeinschätzung und frühzeitige Alarmierung der kritischen Security Incidents – und zwar 24x7 an 365 Tagen im Jahr. Im Angriffsfall sorgen wir zudem für die schnelle Wiederherstellung des Regelbetriebs.

Serviceüberblick

Angriffserkennung und Incident Response aus einer Hand

Unsere Experten überwachen Ihre IT-Umgebung, analysieren verdächtige Ereignisse, schlagen bei Angriffen Alarm und führen notwendige Maßnahmen zur Angriffsabwehr durch. Der Service enthält außerdem alle Leistungen unseres Incident Response Service, sodass Sie im Ernstfall innerhalb garantierter Reaktionszeiten Unterstützung bei der Angriffsabwehr und -bewältigung erhalten.

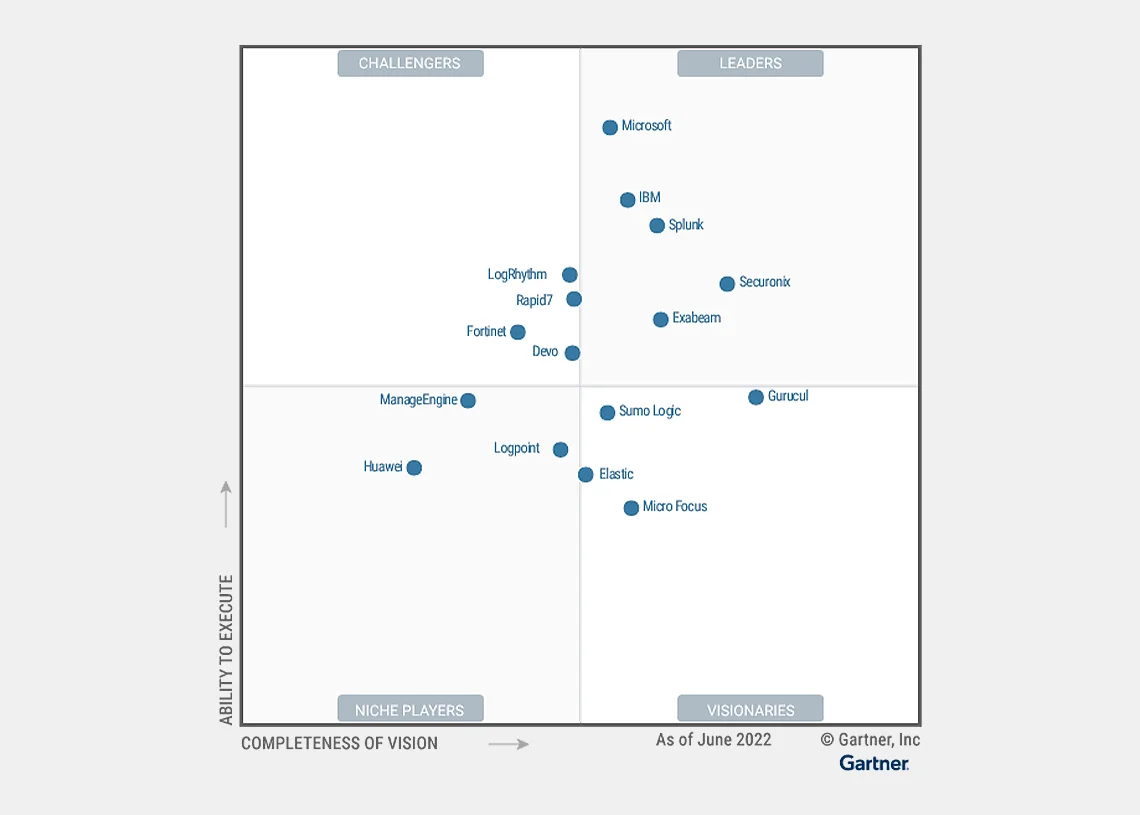

Modernste Technologien für die Angriffserkennung

Wir setzen auf modernste technische Lösungen des Technologieführers Exabeam, die in einem DSGVO-konformen europäischen Rechenzentrum betrieben werden. Zur Erkennung von Angriffen führt das System mithilfe von Algorithmen, statischen Analysen und maschinellem Lernen Verhaltensanalysen von Nutzern, Geräten, Eigenschaften, Relationen, Sachverhalten oder Ereignissen durch.

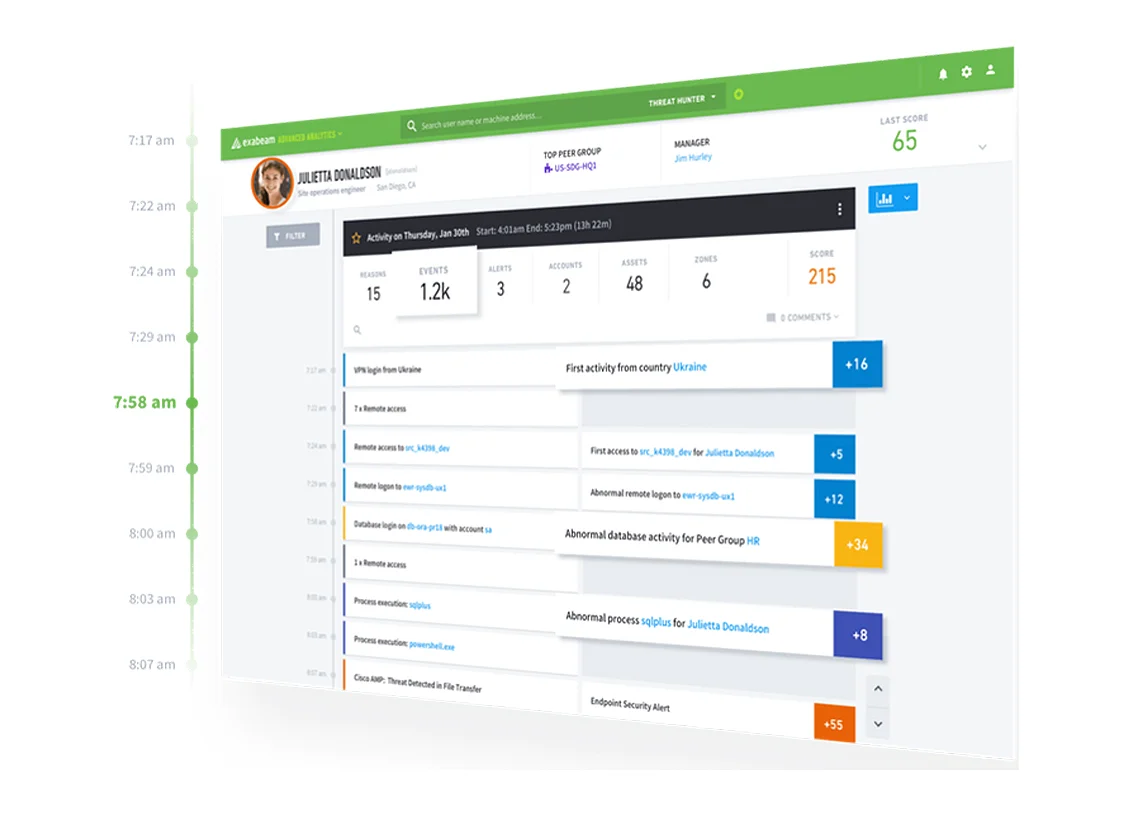

Abweichungen vom Normalverhalten identifizieren

Nach der Erfassung eines Normalverhaltens identifizieren und überprüfen wir davon abweichende Anomalien. Auf diese Weise werden auffällige Beziehungen zwischen Nutzern und Geräten erkannt – ohne die aufwendige Einrichtung und Pflege statischer Use Cases. Das heißt, die Analyse konzentriert sich nicht auf einzelne Logquellen oder verknüpfte Events, sondern auf das Gesamtverhalten Ihres Unternehmens, Ihrer Anwender und Ihrer Geräte.

Servicelevel

Leistungen |

Basic |

Premium |

|---|---|---|

Automatisierte Angriffserkennung und Alarmierung |

24x7 |

24x7 |

Servicezeiten |

Mo–Fr, 8:00–18:00 |

24x7 |

SLA-Qualifizierung von Alarmen und First Response |

maximal 2 Stunden |

maximal 1 Stunde |

SLA Expert Response (remote) |

maximal 6 Stunden |

maximal 4 Stunden |

SLA Expert Response (onsite) |

Next Business Day |

Next Business Day |

24x7 automatisierte Response |

||

Proaktives Threat Hunting |

SOC +

SIEM

Ihr SOCaaS & Cyber Defence Center mit mehr als 25 Jahren Erfahrung

Die Angriffserkennung ist seit mehr als 25 Jahren unser Kerngeschäft. Im Managed Detection and Response Service (MDR) vereinen wir die erfahrenen IT-Security-Experten unseres Teams mit einem modernen Next Generation SIEM von Exabeam. So erhalten Sie alles, was Sie für die Angriffserkennung benötigen: Ein technisch hervorragend ausgestattetes SOC & Cyber Defence Center mit 25 Jahren Erfahrung.

HÄUFIGE FRAGEN

Managed Detection and Response (MDR) beschreibt die kontinuierliche Überwachung von IT-Umgebungen mithilfe von neuesten Technologien zur Angriffserkennung. Ziel ist es, Angriffe frühzeitig zu erkennen, um möglichst schnell darauf reagieren und Gegenmaßnahmen einleiten zu können. Der Begriff Managed Detection and Response hat sich mittlerweile in der IT-Security-Branche etabliert. Teilweise werden diese Leistungen auch als SOC-as-a-Service bezeichnet.

Bei Network- bzw. Endpoint-Detection-and-Response-Lösungen (NDR/EDR) liegt der Fokus auf der Analyse von Netzwerk- oder Endpunktdaten. Für eine ganzheitliche Überwachung einer IT-Umgebung sind diese nicht ausreichend. Sie können jedoch als wertvolle Informationsquellen für ein MDR-Lösung dienen.

Es wird lediglich ein Site-Kollektor benötigt, der die Logdaten Ihrer Umgebung entgegennimmt und verschlüsselt an die cloudbasierte Analyseplattform überträgt. Die Installation von Agents ist nicht erforderlich.

Wird ein Angriffsversuch identifiziert, liefern unsere Experten Maßnahmenempfehlungen oder führen optional selbst notwendige Maßnahmen durch. Bei Bedarf ist eine nahtlose Übergabe an unser Incident-Response-Team möglich. Somit stehen im Ernstfall sofort die richtigen Spezialisten zur Verfügung, die das erforderliche Know-how, die Erfahrung und die benötigten Werkzeuge mitbringen.

Exabeam ist eine reine Cloud-Lösung, die aus einem deutschen DSGVO-konformen Rechenzentrum betrieben wird. So werden die ressourcenintensiven Analysen der großen Datenmengen ermöglicht. Weiterer Vorteil: Sie haben keine Investitionskosten für Hardware und können die Cloud-Ressourcen flexibel erweitern.

Für die Identifizierung gezielter Angriffe müssen große Datenmengen unterschiedlicher Quellsysteme korreliert und auf Anomalien überprüft werden. Der Ansatz, diese Aufgaben mithilfe eines Security Information and Event Management Systems (SIEM) zu lösen, schlägt meistens fehl. Das Problem besteht darin, dass klassische SIEM-Lösungen bei der Suche nach Bedrohungen zumeist auf Use Cases setzen. Damit lassen sich allerdings nur Bedrohungen identifizieren, nach denen auch explizit gesucht wird; neue und komplexe Angriffsmuster fallen durchs Raster. Hinzu kommt, dass die Analyse von Security-Events trotz Automatisierung und trotz des Einsatzes von künstlicher Intelligenz nur verlässlich ist, wenn sie durch hoch qualifiziertes Personal erfolgt.

Mit Exabeam zur modernen Angriffserkennung

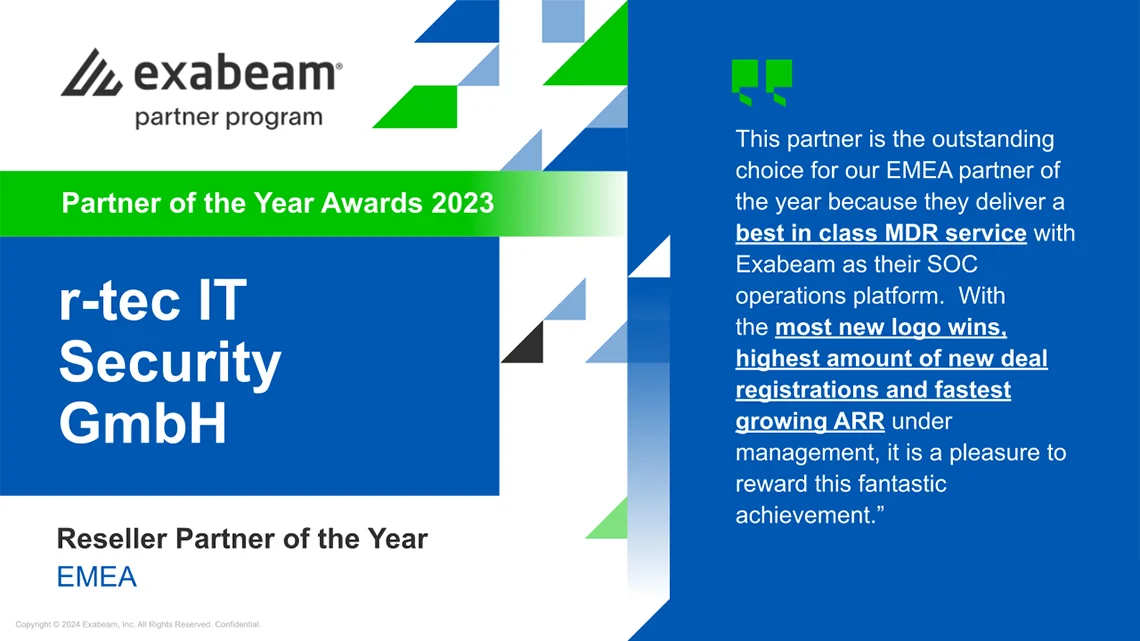

Für die Angriffserkennung in IT-Umgebungen setzen wir auf modernste technische Lösungen des Technologieführers Exabeam, die in einem DSGVO-konformen europäischen Rechenzentrum betrieben werden. Exabeam ehrte uns als Reseller Partner Of The Year, um den Erfolg unseres Managed Detection and Response (MDR) Service zu würdigen.In der Award-Begründung heißt es: „r-tec bietet einen erstklassigen MDR-Service mit Exabeam als SOC-Betriebsplattform. Es ist uns eine Freude, diese fantastische Leistung zu belohnen.“

Exabeam

Die Next-Generation-SIEM-Lösung des US-amerikanischen Cyber-Security-Unternehmens Exabeam setzt nicht auf statische Regeln und Use Cases, sondern bietet eine durch Machine Learning unterstützte verhaltensbasierte Anomalieerkennung, die eine schnelle Angriffserkennung ermöglicht.

Ergänzende Services

OT Security Managed Detection and Response

Mit dem Managed Detection and Response Service für OT-Umgebungen bringen wir zwei Methoden der Angriffsprävention zusammen: Zum einen bieten wir neueste Technologien, zum anderen setzen wir auf erfahrene IT-Sicherheitsexperten, die Ihre Umgebung permanent überwachen.

Incident Response Service

Mit unserem Incident Response Service stellen wir sicher, dass Ihrem Unternehmen im Ernstfall die richtigen Ressourcen und Kompetenzen zur Verfügung stehen. Sie zahlen eine feste monatliche Pauschale und wir bieten Ihnen dafür einen zuverlässigen Bereitschaftsdienst.

Vulnerability Management

Mit unserem Vulnerability Management Service identifizieren wir sicherheitsrelevante Schwachstellen in Hardware, Betriebssystemen und Applikationen. Anschließend unterstützen wir Sie bei der Einordnung, Priorisierung und Behebung der entdeckten Verwundbarkeiten.

Weitere Infos zum Thema MDR

Warum r-tec?

- Technisch voraus, menschlich auf Augenhöhe

- Passgenaue Servicelösungen, kurze Reaktionszeiten, schnelle Terminierung, direkter Expertenkontakt

- Schnelle Hilfe im Angriffsfall

- ausgeprägte Service Struktur

- 25 Jahre Erfahrung in Konzeption, Aufbau und Betrieb von Cyber Security Lösungen

- ISO 9001 und ISO 27001 zertifiziert

Kontaktieren

Sie uns!

Sie haben ein IT Security-Projekt, bei dem wir Sie unterstützen können? Wir beraten Sie gerne! Hier können Sie ein unverbindliches und kostenloses Erstgespräch vereinbaren.